Учебная работа. Реферат: Архитектура ЭВМ 4

Архитектура ЭВМ

Архитектура ЭВМ

— это общее описание структуры и функций ЭВМ на уровне, достаточном для осознания принципов работы и системы установок ЭВМ , не включающее деталей технического и физического устройства компа.

К архитектуре относятся последующие принципы построения ЭВМ :

1. структура памяти ЭВМ ;

2. методы доступа к памяти и наружным устройствам;

3. возможность конфигурации конфигурации;

4. система установок;

5. форматы данных;

6. организация интерфейса.

Принципы построения ЭВМ

Главные принципы построения ЭВМ

были сформулированы южноамериканским учёным Джоном фон Нейманом в 40-х годах 20 века:

1. Всякую ЭВМ образуют три главные составляющие: машина — комплекс технических средств, предназначенных для автоматической обработки информации в процессе решения вычислительных и информационных задач) (либо вычислительной системы) которое делает арифметические и логические операции данные программкой преобразования инфы управляет вычислительным действием и коор, память и устройства ввода-вывода (УВВ).

2. информация, с которой работает ЭВМ делится на два типа:

o набор установок по обработке (программки);

o данные подлежащие обработке.

3. И команды, и данные вводятся в память (ОЗУ) – принцип хранимой программки

.

4. Управляет обработкой машина — комплекс технических средств, предназначенных для автоматической обработки информации в процессе решения вычислительных и информационных задач) (либо вычислительной системы) которое делает арифметические и логические операции данные программкой преобразования инфы управляет вычислительным действием и коор, устройство управления (УУ) которого выбирает команды из ОЗУ и организует их выполнение, а арифметико-логическое устройство (АЛУ) проводит арифметические и логические операции над данными.

5. С микропроцессором и ОЗУ соединены устройства ввода-вывода (УВВ).

Архитектура современных индивидуальных компов базирована на магистрально-модульном принципе

. Информационная связь меж устройствами компа осуществляется через системную шину

(другое заглавие — системная магистраль).

шина — это кабель, состоящий из огромного количества проводников. По одной группе проводников — шине данных

передаётся обрабатываемая информация, по иной — шине адреса

— адреса памяти либо наружных устройств, к которым обращается машина — комплекс технических средств, предназначенных для автоматической обработки информации в процессе решения вычислительных и информационных задач) (либо вычислительной системы) которое делает арифметические и логические операции данные программкой преобразования инфы управляет вычислительным действием и коор. 3-я часть магистрали — шина управления

, по ней передаются управляющие сигналы (к примеру, сигнал готовности устройства к работе, сигнал к началу работы устройства и др).

Системная шина характеризуется тактовой

частотой и разрядностью.

количество сразу передаваемых по шине бит именуется разрядностью шины

. Тактовая частота

охарактеризовывает число простых операций по передаче данных в 1 секунду. Разрядность шины измеряется в битах, тактовая частота – в мгц.

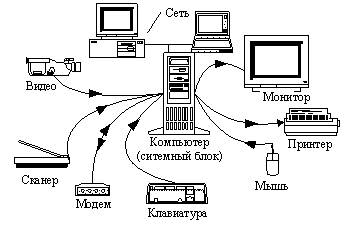

Ниже представлена схема устройства компа, построенного по магистральному принципу:

В современных ЭВМ реализован принцип открытой архитектуры,

позволяющий юзеру самому комплектовать подходящую ему конфигурацию компа и создавать по мере необходимости её модернизацию. Конфигурацией

компа именуют фактический набор компонент ЭВМ , которые составляют комп. Принцип открытой архитектуры дозволяет поменять состав устройств ЭВМ . К информационной магистрали могут подключаться доп периферийные устройства, одни модели устройств могут заменяться на остальные.

Аппаратное подключение периферийного устройства к магистрали физически осуществляется через особый блок — контроллер (остальные наименования — адаптер, плата, карта). Для установки контроллеров на материнской плате имеются особые разъёмы — слоты

.

Программное управление работой периферийного устройства делается через программку — драйвер

, которая является компонентой операционной системы. Потому что существует большущее количество различных устройств, которые могут быть установлены в комп, то обычно к любому устройству поставляется драйвер, взаимодействующий конкретно с сиим устройством.

Малая конфигурация компа содержит в себе: системный блок, монитор, клавиатуру и мышь.

Состав системного блока

Системный блок

– основная часть компа. Он состоит из железного корпуса, в каком размещаются главные составляющие компа. С ним соединены кабелями клавиатура, мышь и монитор. Снутри системного блока размещены:

· память,

созданная для временного хранения программ и данных;

· системная шина,

осуществляющая информационную связь меж устройствами компа;

· материнская плата

, на которой находятся шина, оперативка, коммуникационные разъемы, микросхемы управления разными компонентами компа, счётчик времени, системы индикации и защиты;

· блок питания,

модифицирующий электропитание сети в неизменный ток низкого напряжения, подаваемый на электрические схемы компа;

· (кулеры) вентиляторы

для остывания греющихся частей;

· устройства наружной памяти

, к которым относятся накопители на гибких и твердых магнитных дисках, дисковод для компакт-дисков СD-ROM, созданные для долгого хранения инфы.

Центральный микропроцессор

— это центральное устройство компа, которое делает операции по обработке данных и управляет периферийными устройствами компа. У современных компов функции центрального микропроцессора делает несколько миллионов частей, конструктивно сделанный на полупроводниковом кристалле путём внедрения сложной микроэлектронной технологии.

Мощность центрального микропроцессора

определяется тактовой частотой, которая измеряется в Гц . Тактовая равна количеству тактов в секунду. Такт

—

это просвет времени меж началом подачи текущего импульса ГТЧ и началом подачи последующего.

Устройства памяти ЭВМ

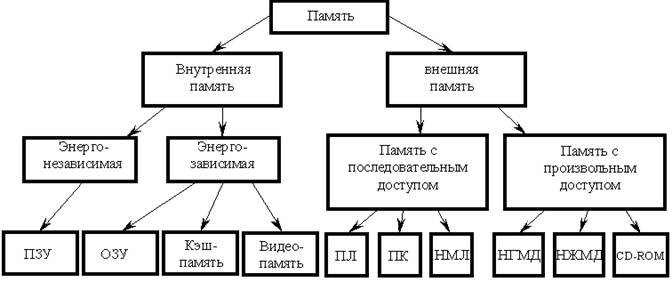

Памятью

компа именуется совокупа устройств для хранения программ, вводимой инфы, промежных результатов и выходных данных. Систематизация памяти представлен на рисунке:

Внутренняя память

создана для хранения относительно маленьких размеров инфы при ее обработке процессором.

Наружная память

создана для долгого хранения огромных размеров инфы независимо от того включен либо выключен комп.

Энергозависимой

именуется память, которая стирается при выключении компа.

Энергонезависимой

именуется память, которая не стирается при выключении компа.

К энергонезависимой внутренней памяти относится неизменное запоминающее устройство (ПЗУ).

содержимое ПЗУ устанавливается на заводе-изготовителе и в предстоящем не изменяется. Эта память составлена из микросхем, маленького размера. Обычно в ПЗУ записываются программки, обеспечивающие малый базисный набор функций управления устройствами компа. При включении компа сначало управление передается программке из ПЗУ, которая тестирует составляющие компа и запускает программу-загрузчик операционной системы.

К энергозависимой внутренней памяти относятся оперативное запоминающее устройство (ОЗУ), видеопамять

и кэш

—память

. В оперативном запоминающем устройстве

в двоичном виде запоминается обрабатываемая информация, программка ее обработки, промежные данные и результаты работы. ОЗУ обеспечивает режимы записи, считывания и хранения инфы, причём в хоть какой момент времени вероятен доступ к хоть какой произвольно избранной ячейке памяти. Это отражено в английском заглавии ОЗУ – RAM (Random Access Memory – память с произвольным доступом). Доступ к данной нам инфы в ОЗУ осуществляется весьма стремительно. Эта память составлена из сложных электрических микросхем и размещена снутри корпуса компа. часть оперативки отводится для хранения изображений, получаемых на дисплее монитора, и именуется видеопамять

. Чем больше видеопамять, тем наиболее сложные и высококачественные рисунки может выводить комп. Скоростная кэш-память

служит для роста скорости выполнения операций компом и употребляется при обмене данными меж процессором и RAM. кэш-память является промежным запоминающим устройством (буфером). Существует два вида кэш-памяти: внутренняя, размещаемая снутри микропроцессора и наружная, размещаемая на материнской плате.

Наружная память быть может с произвольным доступом

и поочередным доступом

. Устройства памяти с произвольным доступом

разрешают получить доступ к произвольному блоку данных приблизительно за одно и то же время доступа.

Выделяют последующие главные типы устройств памяти с произвольным доступом:

1. Накопители на жёстких магнитных дисках

(винчестеры

НЖМД)

— несъемные твердые магнитные диски. Ёмкость современных винчестеров от нескольких гб до нескольких сотен гб. На современных компах это главный вид наружной памяти. 1-ые твердые диски состояли из 2 дисков по 30 Мбайт и обозначались 30/30, что совпадало с маркировкой модели охотничьего ружья “Винчестер” — отсюда пошло такое заглавие этих накопителей.

2. Накопители на гибких магнитных дисках

(флоппи-дисководы

, НГМД)

– устройства для записи и считывания инфы с маленьких съемных магнитных дисков (дискет), упакованные в пластмассовый конверт (3,5 дюймовых). Наибольшая ёмкость 3,5 дюймовой дискеты — 1,44Мбайт.

3. Оптические диски

(СD-ROM

— Compact Disk Read Only Memory)

— компьютерные устройства для чтения с компакт-дисков. CD-ROM диски получили распространение вослед за аудио-компакт дисками. Это пластмассовые диски с напылением узкого слоя светоотражающего материала, на поверхности которых информация записана при помощи лазерного луча. Лазерные диски являются более пользующимися популярностью съемными носителями инфы. При размерах 12 см в поперечнике их ёмкость добивается 700 Мб. В истинное время все наиболее пользующимся популярностью становится формат компакт-дисков DVD-ROM, позволяющий при тех же размерах носителя расположить информацию объемом 4,3 Гб.

Устройства памяти с

поочередным доступом

разрешают производить доступ к данным поочередно, т.е. для того, чтоб считать подходящий блок памяти, нужно считать все предыдущие блоки. Посреди устройств памяти с поочередным доступом выделяют:

1. Накопители на магнитных лентах (НМЛ)

– устройства считывания данных с магнитной ленты. Такие накопители довольно неспешные, хотя и большенный ёмкости. Современные устройства для работы с магнитными лентами – стримеры –

имеют увеличенную скорость записи 4 — 5Мбайт в сек. Магнитные ленты обычно употребляются для сотворения архивов данных для длительного хранения инфы.

2. Перфокарты

– карточки из плотной бумаги и перфоленты

– катушки с картонной лентой, на которых информация кодируется методом пробивания (перфорирования) отверстий. Для считывания данных используются устройства поочередного доступа. В истинное время данные устройства морально устарели и не используются.

Устройства ввода-вывода

комп обменивается информацией с наружным миром при помощи устройств перифирии

. Лишь благодаря периферийным устройствам человек может вести взаимодействие с компом, также со всеми присоединенными к нему устройствами. Хоть какое присоединенное периферийное устройство в любой момент времени быть может либо занято выполнением порученной ему работы либо пребывать в ожидании новейшего задания. Более всераспространенные периферийные устройства:

Периферийные устройства делятся на устройства ввода и устройства вывода. Устройства ввода

конвертируют информацию в форму понятную машине, опосля чего же комп может ее обрабатывать и запоминать. Устройства вывода

переводят информацию из машинного представления в образы, понятные человеку.

Ниже приведена систематизация устройств ввода:

Самым известным устройством ввода инфы является клавиатура

(keyboard) – это обычное устройство, созданное для ручного ввода инфы. Работой клавиатуры управляет контроллер клавиатуры, расположенный на материнской плате и подключаемый к ней через разъем на задней панели компа. При нажатии юзером клавиши на клавиатуре, контроллер клавиатуры конвертирует код нажатой клавиши в подобающую последовательность битов и передает их компу. Отображение знаков, набранных на клавиатуре, на дисплее компа именуется

. Рядовая современная клавиатура имеет, обычно, 101-104 клавиши, посреди которых выделяют алфавитно-цифровые клавиши, нужные для ввода текста, клавиши управления курсором и ряд особых и управляющих кнопок.

Более необходимыми чертами клавиатуры являются чувствительность ее кнопок к нажатию, мягкость хода кнопок и расстояние меж кнопками. На долговечность клавиатуры определяется количеством нажатий, которые она рассчитана выдержать. клавиатура проектируется таковым образом, чтоб любая кнопка выдерживала 30-50 миллионов нажатий.

К манипуляторам относят устройства,

модифицирующие движения руки юзера в управляющую информацию для компа.

Посреди манипуляторов выделяют мыши, трекболы, джойстики.

мышь

создана для выбора и перемещения графических объектов экрана монитора компа. Для этого употребляется указатель (курсор

), перемещением которого по экрану управляет мышь. Мышь дозволяет значительно уменьшить работу человека с клавиатурой. В особенности отлично мышь употребляется при работе с графическими редакторами, издательскими системами, играми. Современные операционные системы также интенсивно употребляют мышь для управляющих командC:wwwdoc2htmlworkbestreferat-247016-14080970016155inputИнформатика5.5. Устройства ввода-вывода.html — footnotes#footnotes.

У мыши могут быть одна, две либо три клавиши. Меж 2-мя последними кнопками современных мышей нередко располагают скрол

. Это доп устройство в виде колесика, которое дозволяет производить прокрутку документов вверх-вниз и остальные доп функции.

Трекбол

по функциям близок мыши, но шарик в нем огромных размеров, и перемещение указателя осуществляется вращением этого шарика руками. Трекбол комфортен тем, что его не требуется перемещать по поверхности стола, которого может не быть в наличии. Потому, по сопоставлению с мышью, он занимает на столе меньше места. Большая часть переносных компов оснащаются интегрированным трекболом.

Джойстик

представляет собой основание с подвижной ручкой, которая может наклоняться в продольном и поперечном направлениях. Ручка и основание снабжаются клавишами. Снутри джойстика размещены датчики, модифицирующие угол и направление наклона ручки в надлежащие сигналы, передаваемые операционной системе. В согласовании с этими сигналами осуществляется перемещение и управление графических объектов на дисплее.

Дигитайзер

– это устройство для ввода графических данных, таковых как чертежи, схемы, планы и т. п. Он состоит из планшета, соединенного с ним визира либо специального карандаша. Перемещая карандаш по планшету, юзер отрисовывают изображение, которое выводится на экран.

сканер

– устройство ввода графических изображений в комп. В сканер закладывается лист бумаги с изображением. Устройство считывает его и пересылает компу в цифровом виде. Во время сканирования вдоль листа с изображением плавненько {перемещается} мощная лампа и линейка с обилием расположенных на ней в ряд светочувствительных частей. Обычно в качестве светочувствительных частей употребляют фотодиоды. Любой светочувствительный элемент производит сигнал, пропорциональный яркости отраженного света от участка бумаги, размещенного напротив него. Яркость отраженного луча изменяется из-за того, что светлые места сканируемого изображения отражают еще лучше, чем черные, покрытые краской. В цветных сканерах размещено три группы светочувствительных частей, обрабатывающих соответственно красноватые, зеленоватые и голубые цвета. Таковым образом, любая точка изображения кодируется как сочетание сигналов, вырабатываемых светочувствительными элементами красноватой, зеленоватой и голубой групп. Закодированный таковым образом сигнал передается на контроллер сканера в системный блок.

Главные свойства сканеров —

это скорость считывания, которая выражается количеством сканируемых станиц за минуту (pages per minute — ppm

), и разрешающая способность, выражаемая числом точек получаемого изображения на дюйм оригинала (dots per inch — dpi

).

Опосля ввода юзером начальных данных комп должен их обработать в согласовании с данной программкой и вывести результаты в форме, комфортной для восприятия юзером либо для использования иными автоматическими устройствам средством устройств вывода

.

Выводимая информация может отображаться в графическом виде, для этого употребляются мониторы,

принтеры

либо плоттеры.

информация может также воспроизводиться в виде звуков при помощи акустических колонок

.

монитор

(дисплей)

является главным устройством вывода графической инфы. По размеру диагонали

экрана выделяют мониторы 14-дюймовые, 15-дюймовые, 17-дюймовые

, 19-дюймовые

, 21-дюймовые. Чем больше диагональ монитора, тем он дороже. По цветности

мониторы бывают монохромные и цветные

. Хоть какое изображение на дисплее монитора появляется из светящихся различными цветами точек, именуемых пикселями (это заглавие происходит от PICture CELL

— элемент рисунки). Пиксель

– это самый маленький элемент, который быть может отображен на дисплее.

Чем лучше монитор, тем меньше размер пикселей, тем более четко и контрастнее изображение, тем легче прочитать самый маленький текст, а означает, и меньше напряжение глаз. По принципу деяния

мониторы разделяются на мониторы с электронно-лучевой трубкой

(Catode Ray Tube — CRT) и жидкокристаллические

— (Liquid Crystal Display — LCD).

Для получения копий изображения на бумаге используют принтеры

, которые классифицируются:

o по способу получения изображения:

литерные, матричные, струйные, лазерные и тепловые;

o по способу формирования

изображения

: поочередные, строчные, страничные;

o по способу печати:

ударные, безударные;

o по цветности:

чёрно-белые, цветные.

Более всераспространены принтеры матричные, лазерные и струйные принтеры

Матричные принтеры

идентичны по принципу деяния с печатной машиной. Печатающая головка {перемещается} в поперечном направлении и сформировывает изображение из огромного количества точек, ударяя иголками по красящей ленте. Красящая лента {перемещается} через печатающую головку при помощи микроэлектродвигателя. Надлежащие точки в месте удара иголок отпечатываются на бумаге, расположенной под красящей лентой. Бумага {перемещается} в продольном направлении опосля формирования каждой строки изображения. Полиграфическое качество отображения, получаемого при помощи матричных принтеров низкое и они шумны во время работы. Основное достоинство матричных принтеров — малая стоимость расходных материалов и низкие требования к качеству бумаги.

Струйный принтер

относится к безударным принтерам. Изображение в нем формируется при помощи чернил, которые распыляются через капилляры печатающей головки.

Лазерный принтер

также относится к безударным принтерам. Он сформировывает изображение постранично. Сначало изображение создается на фотобарабане, который за ранее электризуется статическим электричеством. Луч лазера в согласовании с изображением снимает статический заряд на белоснежных участках рисунка. Потом на барабан наносится особое красящее вещество – тонер

, который прилипает к фотобарабану на участках с неснятым статическим зарядом. Потом тонер переносится на бумагу и греется. Частички тонера плавятся и прилипают к бумаге.

К главным чертам принтеров можно относятся:

— ширина каретки, которая обычно соответствую картонному формату А3 либо А4;

— скорость печати, измеряемая количеством листов, печатаемы за минуту

— свойство печати, определяемое разрешающей способностью принтера — количеством точек на дюйм линейного изображения. Чем разрешение выше, тем лучше свойство печати.

— расход материалов: лазерным принтером — порошка, струйным принтером — чернил, матричным принтером — красящих лент.

плоттер (графопостроитель)

– это устройство для отображения векторных изображений на бумаге, кальке, пленке и остальных схожих материалах. Плоттеры снабжаются сменными пишущими узлами, которые могут передвигаться вдоль бумаги в продольном и поперечном направлениях. В пишущий узел могут вставляться цветные перья либо ножики для резки бумаги. Графопостроители могут быть маленькими, и могут быть так большенными, что на их можно вычертить кузов кара либо деталь самолета в истинную величину.

порядок включения и выключения ПК .

1. Включить периферийные устройства;

1. Включить монитор;

2. Включить системный блок.

Далее начнется загрузка ПК , не мешайте ему.

порядок выключения ПК

1. Левой клавишей мыши надавить на кнопу «Запуск»;

2. В открывшемся меню изберите «окончание работы»;

3. Покажется окно «Окончание работы» где будут предложены деяния: «Окончание сеанса Админ», «Окончание работы», «Перезагрузка», «Переход в ждущий режим». Для вас нужно избрать «Окончание работы» и надавить на «ОК».

4. Опосля того как комп выключится, выключите монитор и периферийные устройства.

Работа с клавиатурой и мышью

Сочетания кнопок в Windows

Win* + Pause/Break

открывает окно панели управления «характеристики: Система».

Win + R

открывает окно «Пуск программки» (Run).

Win + F

открывает окно «Отыскать: все файлы» (поисковую машину Windows).

Ctrl + Win + F

открывает окно «Отыскать: комп» (для сетевого поиска компа).

Win + M

сворачивает все открытые окна (не считая диалоговых).

Win + D

сворачивает все открытые окна (в т.ч. диалоговые).

Win + Shift + M

отменяет свертывание окон.

Win + F1

открывает окно «Справка WINDOWS».

Win + E

открывает окно Проводника.

Win + Tab

делает переключение меж клавишами на панели задач

Shift + F10

открывает контекстное меню клавиши Запуск.

Alt + Tab

делает активным другое выполняющееся приложение (обычно бывшее активным конкретно перед текущим). Для переключения на остальные приложения кнопка Tab нажимается несколько раз при удержании Alt. При удержании к тому же Shift — переключение в перечне задач будет выполняться в оборотном направлении.

Alt + F4

закрывает текущее окно.

Ctrl+

Alt+

Delete

вызов диспетчера задач.

WIN* — тут и дальше «WIN» — это клавиша на клавиатуре со значком Windows

Состав окна редактора текста

Word

Типовое окно Word состоит из строчки меню (Файл, Правка, Вид,…, Окно,?),

обычной панели инструментов со значками (Сделать, Открыть, …),

панели инструментов Форматирование,

центральной части с горизонтальными и вертикальными линейками и полосами прокрутки, и строчки состояния понизу экрана.

Заглавие каждой клавиши либо поля типового окна редактора Word возникает при подведении к ним курсора.

Создание документа

Чтоб сделать новейший документ, необходимо надавить клавишу Сделать на панели инструментов Обычная (1-ая слева) либо избрать пункт строчки меню файлСделать, во вкладке Общие избрать Обыденный либо Новейший документ.

Установка характеристик документа

К характеристикам документа относятся: поля, ориентация, размер листа (его формат), автоматическая расстановка переносов, проверка орфографии и грамматики, шрифт и др.:

командой меню Файл/Характеристики странички раскрывается окно характеристики странички, в каком во вкладке Поля задаются размеры всех полей странички, во вкладке Размер бумаги задаются формат (обычно А4, 210×297 мм) и ориентация странички (книжная либо альбомная).

автоматическая расстановка переносов задаётся через пункт меню Сервис/ языкРасстановка переносов, в соответственном окне необходимо поставить галочку (щелкнуть мышью) в строке Автоматическая расстановка переносов.

автоматическая проверка орфографии и грамматики вводится командой строчки меню Сервис/характеристики вкладка Правописание — галочки инсталлируются в строчках автоматом инспектировать орфографию и Автоматом инспектировать грамматику.

для установки вида и размера шрифта необходимо щелкнуть мышью по темной стрелке справа от соответственного окна на панели Форматирование и избрать в распахнувшемся меню тип шрифта. Более всераспространены шрифты Times New Roman, Arial, New Cyr и размер шрифта 14 (является официальным машинописным эталоном для Рф).

сглаживание вводимого текста по левому краю задаётся клавишей По левому краю панели Форматирование. Опосля ввода всего текста рекомендуется выделить его (команда Правка/Выделить всё) и надавить клавишу По ширине, что дозволяет выровнять правые концы строк по ширине листа.

нужные панели инструментов выводятся на экран командой Вид/Панели инструментов. Почаще всего употребляются панели Обычная, Форматирование, Границы и заливка и Рисование.

размер вводимого документа устанавливается через команду Вид/Масштаб, почаще всего выбирается функция По ширине странички .

Открытие документа

Если документ уже существует, его можно открыть:

— двойным щелчком левой клавиши мыши либо надавить на правую клавишу мыши избрать пункт Открыть и надавить на него левой клавишей мыши.

— командой пт строчки меню файл/Открыть. В показавшемся окне Открытие документа выбирается тип документа, дисковод, каталог (папка), название файла , опосля чего же нажимается клавиша Открыть.

Сохранение документа

Сохранить документ под старенькым именованием можно клавишей Сохранить (3-я слева) либо командой меню файл/Сохранить. Для первичного сохранения документа либо конфигурации старенького имени употребляется команда Файл/Сохранить как…, при всем этом возникает окно Сохранение документа, в полях которого необходимо указать папку, в какой будет храниться документ (к примеру, Мои документы, Диск А,…), ввести имя файла, избрать из раскрывающегося стрелкой перечня его тип (документ Word,…) и надавить клавишу Сохранить.

Просмотр документа

Просмотр готового документа перед выводом его на печать производится клавишей Подготовительный просмотр.

Копирование документа либо его частей производится последующим образом:

1. Выделить копируемый текст.

2. Надавить клавишу Копировать на панели инструментов.

4. Установить курсор на пространство вставки.

5. Надавить клавишу Вставить, на панели инструментов

понятие «абзац», выделение, вырезание и копирование объектов

термин «абзац» в Word имеет особый смысл: Абзац — это неважно какая часть документа (текст, набросок, формулы и др.), за которым следует маркер абзаца «¶» (красноватая строчка).

Маркеры абзаца вставляются всякий раз при нажатии клавиши Enter. Они не выводятся на печать и показываются на дисплее при нажатии клавиши Непечатаемые знаки (2-ая справа в панели инструментов).

При наборе текста Word автоматом переносит слова в конце строчки. недозволено жать Enter в конце каждой строчки, это приводит к образованию огромного количества абзацев из одной строчки, что очень затрудняет форматирование документа. Если необходимо окончить строчку без образования абзаца, нажмите сразу клавиши Shift и Enter.

Перед редактированием текста либо графики их необходимо выделить. Это основное правило редактирования!

Выделение объекта делается протаскиванием по нему курсора мыши при нажатой левой клавише (либо с клавиатуры кнопками управления курсором при нажатой клавише Shift). Отмена выделения производится щелчком мыши вне выделенного объекта либо нажатием хоть какой клавиши.

Выделенный фрагмент можно вырезать (либо скопировать) в буфер обмена, а потом вставить в необходимое пространство документа, установив туда курсор. Для этого употребляются клавиши Вырезать, Копировать, Вставить

из панели инструментов либо надлежащие команды меню файл. Порядок действий при всем этом последующий:

-выделить подходящий фрагмент,

-нажать клавишу Вырезать либо Копировать (либо избрать те же команды из меню файл),

-поставить курсор в пространство начала вставки,

-нажать кн. Вставить (избрать команду Вставить из меню файл).

Правила выделения объектов:

Слово

— переместить по слову указатель мыши при нажатой левой клавише либо поставить курсор в слово которое для вас нужно скопировать и раз щелкните по нему левой клавишей мыши,

Строчка

— щелкнуть 1 раз мышью по полосе выделения (слева от строчки),

несколько

строк

— переместить указатель мыши по полосе выделения при нажатой левой клавише.

Абзац

— щелкнуть 2 раза по полосе выделения,

Весь документ

— щелкнуть 3 раза по полосе выделения,

Графика

— щелкнуть 1 раз по графике.

Последовательность всех выполненных операций в редакторе Word запоминается , их можно просмотреть, нажав стрелку справа от клавиши Отменить. Последовательное нажатие на эту клавишу отменяет выполненные операции в оборотном порядке либо сочетанием кнопок Ctrl+Z.

Вернуть отмену можно клавишей Возвратить (со своим перечнем отменённых операций).

Форматирование текста

Производится 4-мя методами: при помощи диалоговых окон «шрифт» и «Абзац», при помощи панели инструментов Форматирование, при помощи масштабной линейки и при помощи пт меню файл/Характеристики странички.

1. Форматирование при помощи установок меню форматШрифт и ФорматАбзац: Под Форматом знака в редакторе текста

Word понимается;

1) Шрифт

(Times New Roman и т.д.)

2) Начертание

(курсив, полужирный и др.)

3)

Размер шрифта

4) Подчеркивание

(двойное, штриховое и др.)

5) Эффекты задаются при помощи окна меню Формат/Шрифт либо сочетанием кнопок Ctrl+D, которая содержит 3 вкладки: «Шрифт», куда входят пункты: «Шрифт» — стиль шрифта, «Начертание» — Обыденное, курсив и т.д., Размер (штифта), «Цвет текста», «Подчеркивание» — одинарное, двойное, пунктирное и т.д., «Цвет подчеркивания», Видоизменение — зачеркнутый, двойное зачеркивание и т.д. В нижнем окне «Эталон» отображается итог внедрения форматирования. Во вкладку «Интервал» входят пункты: «Обыденный», «Разреженный», «Уплотненный», в пункт «Смещение» — нет, ввысь, вниз. Во вкладку «Анимация» заходит пункт «Вид» где можно установить анимацию для выделенного текста.

Под Форматом Абзаца понимается:

1) Отступ (слева, справа, красноватая строчка)

2) Интервалы (межстрочный, перед, опосля)

3) Сглаживание (на лево, по центру, по ширине и др.)

4) Обрамление и наполнение

Большая часть характеристик абзаца устанавливается в окне «Абзац», вызываемом командой формат/Абзац либо на выделенный текст поставить курсор мыши и надавить на правую клавишу мыши, в открывшемся меню избрать пункт «Абзац».

2. Форматирование знаков и абзацев можно выполнить также при помощи панели инструментов Форматирование

(перечень стилей, перечень шрифтов, перечень размеров шрифта, Ж

-полужирный,

-курсив, Ч

-подчеркивание, сглаживание на лево, по центру, на Право, по ширине).

3. 3-ий метод форматирования абзацев — при помощи масштабной линейки. Нижние движки означают маркеры левого и правого полей, верхний движок служит для установки отступа красноватой строчки. Передвигаются движки при помощи мыши при нажатой левой клавише.

4. Положение абзаца на страничке можно также задать, как указывалось в разделе установка характеристик документа (см. выше), командой меню файл/Характеристики странички, открывающей диалоговое окно, в каком можно установить все поля листа и избрать его ориентацию (книжную либо альбомную).

Маркеры абзацев выводятся на экран клавишей Непечатаемые знаки панели инструментов Обычная.

Примечание:

никогда не жмите кнопку «Tab» либо «Пробел» для сотворения отступа, заместо этого используйте один из рассмотренных методов форматирования абзаца.

Оформление абзацев документа в виде списков-бюллетеней

Для представления всякого абзаца текста в виде нумерованного, ненумерованного либо иерархического перечня необходимо выделить абзацы и выполнить команду формат/Перечень (либо надавить надлежащие клавиши на панели инструментов).

Правка текста

Классическими операциями при редактировании являются поиск фрагментов текста, их подмена и проверка орфографии. Они производятся командами Правка/Отыскать, Правка/3аменить и Сервис/Правописание либо, что то же, через окно Отыскать и поменять, вызываемое кнопкой F5 либо сочетанием кнопок Ctrl+F.

Обратите внимание, что в диалоговом окне «Поменять» можно подменять не только лишь фрагменты текста, да и форматы, также особые знаки (маркер абзаца, пустой пробел либо строчку и др.).

Поучимся воспользоваться инструментами Отыскать и Поменять .

Находить можно не только лишь фразы. Можно, к примеру, отыскать все слова, написанные на британском языке. Для этого в поле «Отыскать:» ничего не пишется (что означает: находить хоть какой текст) и выбирается язык (клавиша Больше, клавиша формат, пункт Язык…). Таковым образом, можно отыскать текст, выделенный определенным цветом, текст определенного стиля, найти невидимые знаки и почти все другое.

Word дозволяет проводить автокоррекцию —

автоматический контроль и исправление ошибок в процессе набора текста. Для этого необходимо выполнить команду меню Сервис/Автозамена и указать в полях показавшегося окна Автозамена, какие сочетания знаков (слова) необходимо поменять, и на какие. К примеру, если в поле»3аменить» ввести «т.к.», в поле «на»- «потому что» и надавить клавишу Добавить, то все «т.к.» на «потому что».

средства защиты

Microsoft

Office

Приложения Microsoft Office разрешают установить разные ограничения доступа к офисным документам (как, к примеру, пароли). Для этого требуется ввести пароль на открытие документа в меню Сервис/характеристики/Сохранность.

Печать документов, характеристики печати.

время от времени нужно настроить характеристики печати. к примеру, чтоб распечатать несколько копий либо напечатать лишь отдельные странички документа.

Изберите команду файл — Печать

и на дисплее покажется диалог Печать.

Перечень имя

дозволяет избрать принтер, на котором вы собираетесь печатать. Но это лишь в том случае, когда к вашему компу подключено несколько принтеров.

Клавиша характеристики

выводит диалог для опции избранного принтера.

Изберите, какую часть документа следует напечатать. Для этого в группе Странички

находятся 4-ре переключателя. Все, Выделенный фрагмент, Текущая и Номера

При помощи поля Число копий

вы сможете распечатать наиболее одной копии документа. Если при всем этом установлен флаг Разобрать по копиям,

будет распечатана поначалу вся 1-ая копия, потом вся 2-ая и т.д. если этот флаг не стоит будут поочередно печататься несколько копий каждой странички.

Если вы желаете напечатать лишь первую страничку, то введите единицу в поле ввода Номера, расположенное в группе полей Странички.

В поле Число копий введите то число, сколько копий для вас нужно распечатать.

Жмем ОК, и принтер начинает печать.

«Горячи

e клавиши» для

Word

Сочетание кнопок

Действие

Ctrl+N

Сделать новейший документ

Ctrl+Z

Отмена крайнего деяния

Ctrl+A

Выделить все

Ctrl+X

Вырезать

Ctrl+C

Копировать

Ctrl+V

Вставить

Ctrl+B

Полужирное начертание

Ctrl+I

Курсив

Ctrl+U

Подчеркивание

Ctrl+E

Сглаживание по центру

Ctrl+Q Ctrl+R

Сглаживание по левому краю Сглаживание по правому краю

F12

Сохранить как…

Ctrl+Home

В начало документа

Ctrl+End

В конец документа

Ctrl+F

Отыскать

Ctrl+P

Печать

Создание и обработка таблиц в редакторе текста Word

1-ый метод: Для того чтоб сделать таблицу необходимо надавить на иконку «Вставить таблицу» на панели инструментов «Обычная», опосля чего же раскроется меню, где будет отображена сетка, в какой необходимо выделить число строк и число столбцов. Опосля этого таблица покажется на листе и с ней можно работать далее.

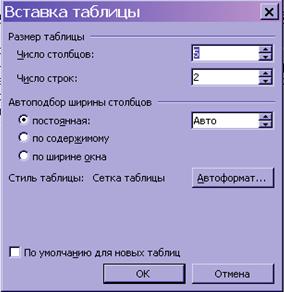

2-й метод: Чтоб сделать таблицу нажмите на «Таблица» в верхней панели/Вставить/Таблица раскроется меню «Вставка таблицы»

Где необходимо указать число столбцов, число строк и автоподбор ширины столбцов, которые могу быть «По содержимому» — по содержимому в ячейке таблицы, «По ширине окна» — по ширине листа, а так же «Стиль таблицы» — где можно избрать готовые стили таблицы.

Для того чтоб, самому выставить ширину столбца – необходимо надавить ЛКМ на границу и не отпуская ЛКМ раздвинуть ее либо двинуть, зависимо от того нужна ячейка обширнее либо уже.

Для того чтоб соединить либо разбить ячейку необходимо:

— Если разбить ячейку, то необходимо поставить в нее курсор и надавить на ПКМ, опосля чего же раскроется меню, в каком будет сноска «Разбить ячейки…», выбираете ее и раскрывается окно «Разбитие ячейки», где необходимо избрать на сколько столбцов и строк ее разбить.

— Если соединить, то выделяем курсором ячейки, которые необходимо соединить и жмем ПКМ, опосля чего же избираем пункт «Соединить ячейки».

Для сглаживания текста в таблице, необходимо выделить те ячейки, в каких требуется выполнить сглаживание и нажить на ПКМ, в открывшемся меню избрать пункт «Сглаживание в ячейке» — где будут предложены методы сглаживания.

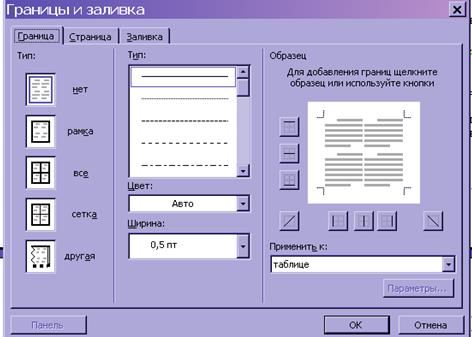

Чтоб работать с границами и заливкой таблицы необходимо – выделить таблицу либо ее часть, надавить на выделенный участок ПКМ и в открывшемся меню избрать «Характеристики таблицы»/ «Границы и заливка», где будут предложены «Тип полосы», «Цвет», «Ширина», а так же к чему применить «Таблице», «Ячейки», «Абзацу». Что бы поменять заливку – необходимо избрать вкладку «Заливка», где будут предложены цвета и к чему их применить: «Таблице», «Ячейке» либо «Абзацу».

Чтоб удалить либо добавит строчку либо столбец, необходимо надавить на «Таблица» в верхнем меню и перейти в меню «Вставить», где будут предложены варианты. Для того чтоб удалить деяния подобны, «Таблица»/«Удалить».

Работа с электрическими таблицами

Excel

файл электрических таблиц именуется книжкой. Книжка состоит из листов. Лист представляет собой двумерный массив ячеек.

Ячейки нумеруются, начиная с левого верхнего угла. По горизонтали – латинскими знаками. По вертикали – цифрами.

Копирование листов

Нажмите правой клавишей мыши по наименованию хоть какого листа и в показавшемся контекстном меню изберите «Переместить/скопировать…». Изберите книжку, куда необходимо скопировать листы и флаг «Создавать копию».

Сортировка таблицы

При помощи инструмента Сортировка… (из меню Данные), пропишите в ячейках верхнюю строчку букв «й,ц,у,к,е,н,г,ш,щ,з,х,ъ» упорядочьте буковкы сначало по возрастанию, позже по убыванию, при помощи иконок на панели инструментов «Обычная» «Сортировка по возрастанию» и «Сортировка по убыванию» .

формат ячейки

Большая часть параметров ячейки (таковых как тип данных, шрифт, сглаживание, границы, цвета и др.) доступны через закладки диалога «Формат ячейки» (меню формат, пункт Ячейки…).

Чтоб съузить столбцы по написанному тексту необходимо надавить 2 раза правой клавишей мыши по границе сверху. Чтоб задать ширину и высоту сстроки без помощи других, необходимо выделить диапозон ячеек методом выделения ячеек по верхней строке, когда при наведени покажется темная стрелка вниз, если выбирать столбцы, либо стрелка на Право, если выбирать строчки, где необходимо задать высоту и ширину надавить на ПКМ и избрать пункт «Высота строчки» либо «ширина столбца»

Маркер наполнения

Маркер наполнения – это малая точка, находящаяся в углу чёрной рамки-курсора Excel, обрамляющей выделенную ячейку либо спектр ячеек.

Диаграммы

Диаграмма

— это средство приятного графического изображения инфы, созданное для сопоставления не скольких величин либо нескольких значений одной величины, слежения за конфигурацией их значений и т.п.

Диаграмма представляет собой вставной объект, внедренный на один из листов рабочей книжки. Она может размещаться на том же листе, на котором находятся данные, либо на любом другом листе (нередко для отображения диаграммы отводят отдельный лист). Диаграмма сохраняет связь с данными, на базе которых она построена, и при обновлении этих данных немедля изменяет собственный вид.

Для построения диаграммы обычно употребляют Мастер диаграмм, запускаемый щелчком на кнопочке Мастер диаграмм на обычной панели инструментов Нередко комфортно заблаговременно выделить область, содержащую данные, которые будут отображаться на диаграмме, но задать эту информацию можно и в процессе работы мастера

Оформление диаграммы.

3-ий шаг работы мастера (опосля щелчка на кнопочке Дальше) состоит в выборе дизайна диаграммы. На вкладках окна мастера задаются:

• заглавие диаграммы, подписи осей (вкладка Заглавия);

• отображение и маркировка осей координат (вкладка Оси);

• отображение сетки линий, параллельных осям координат (вкладка Полосы сетки);

• описание построенных графиков (вкладка Легенда);

• отображение надписей, соответственных отдельным элементам данных на графике (вкладка Подписи данных);

• способы защиты инфы и сведений, составляющих

муниципальную либо коммерческую потаенны

признаки

компьютерных злодеяний

:

· неавторизованное внедрение компьютерного времени;

· неавторизованные пробы доступа к файлам данных;

· кражи частей компов;

· кражи программ;

· физическое разрушение оборудования;

· ликвидирование данных либо программ;

· неавторизованное владение дискетами, лентами либо распечатками.

Это лишь самые тривиальные признаки, на которые следует направить внимание при выявлении компьютерных злодеяний. время от времени эти признаки молвят о том, что грех уже совершено, либо что не производятся меры защиты.

защита инфы

– это деятельность по предотвращению утраты и утечки защищаемой инфы.

Информационной сохранностью

именуют меры по защите инфы от неавторизованного доступа, разрушения, модификации, раскрытия и задержек в доступе. Информационная сохранность содержит в себе меры по защите действий сотворения данных, их ввода, обработки и вывода.

Информационная сохранность дает гарантию того, что достигаются последующие цели

:

· конфиденциальность критичной инфы;

· целостность инфы и связанных с ней действий (сотворения, ввода, обработки и вывода);

· доступность инфы, когда она нужна;

· учет всех действий, связанных с информацией.

Под критичными

данными

понимаются данные, которые требуют защиты из-за вероятности нанесения вреда и его величины в том случае, если произойдет случайное либо предумышленное раскрытие, изменение, либо разрушение данных. К критичным также относят данные, которые при неверном использовании либо раскрытии могут негативно повлиять на возможности организации решать свои задачки; индивидуальные данные и остальные данные, защита которых требуется указами Президента РФ

Применительно к средствам защиты от несанкционированного доступа определены семь классов защищенности (1 — 7) средств вычислительной техники и девять классов (1А, 1Б, 1В, 1Г, 1Д, 2А, 2Б, 3А, 3Б) автоматических систем. Для средств вычислительной техники самым низким является класс 7, а для автоматических систем — 3Б.

Компьютерные вирусы и их систематизация

Компьютерный вирус — это специально написанная маленькая по размерам программка, имеющая специфичный метод, направленный на тиражирование копии программки, либо её модификацию и выполнению действий развлекательного, пугающего либо разрушительного нрава.

программка, снутри которой находится вирус, именуется зараженной

. Когда таковая программка начинает работу, то поначалу управление получает вирус. вирус находит и заражает остальные программки, также делает какие-либо вредные деяния. к примеру, портит файлы либо таблицу размещения файлов на диске, занимает оперативную память и т.д. Опосля того, как вирус выполнит свои деяния, он передает управление той программке, в какой он находится, и она работает как обычно. Тем снаружи работа зараженной программки смотрится так же, как и незараженной. Потому далековато не сходу юзер узнаёт о присутствии вируса в машине.

Почти все разновидности вирусов устроены так, что при запуске зараженной программки вирус остается в памяти компа и время от времени заражает программки и делает ненужные деяния на компе. Пока на компе заражено относительно не много программ, наличие вируса быть может фактически неприметным.

К числу более соответствующих признаков инфецирования компа вирусами

относятся последующие:

· некие ранее исполнявшиеся программки перестают запускаться либо в один момент останавливаются в процессе работы;

· возрастает длина исполняемых файлов;

· стремительно сокращается объём вольной дисковой памяти;

· на носителях возникают доп сбойные кластеры, в каких вирусы прячут свои фрагменты либо части повреждённых файлов;

· замедляется работа неких программ;

· в текстовых файлах возникают глупые фрагменты;

· наблюдаются пробы записи на защищённую дискету

;

· на дисплее возникают странноватые сообщения, которые ранее не наблюдались;

· возникают файлы со необычными датами и временем сотворения (несуществующие деньки несуществующих месяцев, годы из последующего столетия, часы, минутки и секунды, не укладывающиеся в принятые интервалы и т. д.);

· операционная система перестаёт загружаться с винчестера;

· возникают сообщения о отсутствии винчестера;

· данные на носителях портятся.

Неважно какая дискета, не защищённая от записи, находясь в дисководе заражённого компа, быть может заражена. Дискеты, побывавшие в зараженном компе, являются разносчиками вирусов. Существует ещё один канал распространения вирусов, связанный с компьютерными сетями, в особенности глобальной сетью Internet. Нередко источниками инфецирования являются программные продукты, приобретённые незаконным методом.

Существует несколько классификаций

компьютерных

вирусов

:

1. По среде обитания

различают вирусы сетевые, файловые, загрузочные и файлово-загрузочные.

2. По способу инфецирования

выделяют резидентные и нерезидентные вирусы.

3. По степени действия

вирусы бывают безопасные, небезопасные и весьма небезопасные;

4. По особенностям алгоритмов

вирусы делят на паразитарные, репликаторы, невидимки, мутанты, троянские, макро-вирусы.

Загрузочные вирусы

заражают загрузочный сектор винчестера либо дискеты и загружаются всякий раз при исходной загрузке операционной системы.

Резидентные вирусы

загружается в память компа и повсевременно там находится до выключения компа.

Самомодифицирующиеся вирусы (мутанты)

изменяют свое тело таковым образом, чтоб антивирусная программка не смогла его идентифицировать.

Стелс-вирусы (невидимки)

перехватывает воззвания к зараженным файлам и областям и выдают их в незараженном виде.

Троянские вирусы

маскируют свои деяния под видом выполнения обыденных приложений.

Вирусом могут быть заражены последующие объекты:

1. Исполняемые файлы

, т.е. файлы с расширениями имен .com и .exe, также оверлейные файлы, загружаемые при выполнении остальных программ. Вирусы, заражающие файлы, именуются файловыми.

вирус в зараженных исполняемых файлах начинает свою работу при запуске той программки, в какой он находится. Более небезопасны те вирусы, которые опосля собственного пуска остаются в памяти резидентно — они могут заражать файлы и делать вредные деяния до последующей перезагрузки компа. А если они заразят всякую программку из автозапуска компа, то и при перезагрузке с твердого диска вирус опять начнет свою работу.

2. Загрузчик операционной системы и основная загрузочная запись твердого диска

. Вирусы, поражающие эти области, именуются загрузочными

. Таковой вирус начинает свою работу при исходной загрузке компа и становится резидентным, т.е. повсевременно находится в памяти компа. Механизм распространения загрузочных вирусов — инфецирование загрузочных записей вставляемых в комп дискет. Нередко такие вирусы состоят из 2-ух частей, так как загрузочная запись имеет маленькие размеры и в их тяжело расположить полностью программку вируса. часть вируса размещается в другом участке диска, к примеру, в конце корневого каталога диска либо в кластере в области данных диска. Обычно таковой кластер объявляется дефектным, чтоб исключить затирание вируса при записи данных на диск.

3.

Файлы документов, информационные файлы баз данных, таблицы табличных микропроцессоров

и остальные подобные файлы могут быть заражены макро-вирусами

. Макро-вирусы употребляют возможность вставки в формат почти всех документов макрокоманд.

Если не принимать мер по защите от вирусов, то последствия инфецирования могут быть весьма суровыми. к примеру, сначала 1989 г. вирусом, написанным южноамериканским студентом Моррисом, были заражены и выведены из строя тыщи компов, в том числе принадлежащих министерству обороны США

средства защиты от вирусов

Для защиты

от вирусов можно применять:

o Общие средства защиты инфы, которые полезны также как страховка от физической порчи дисков, некорректно работающих программ либо неверных действий юзеров;

o профилактические меры, дозволяющие уменьшить возможность инфецирования вирусом;

o спец программки для защиты от вирусов.

Общие средства защиты инфы полезны не только лишь для защиты от вирусов. Имеются две главные разновидности этих способов защиты:

— запасное копирование инфы, т. е. создание копий файлов и системных областей дисков на доп носителе;

— разграничение доступа, предотвращающее несанкционированное внедрение инфы, а именно, защиту от конфигураций программ и данных вирусами, некорректно работающими программками и неверными действиями юзеров.

Невзирая на то, что общие средства защиты инфы весьма важны для защиты от вирусов, все таки их одних недостаточно. нужно использовать спец программки для защиты от вирусов. Эти программки можно поделить на несколько видов:

1. Программки

—сенсоры

разрешают обнаруживать файлы, зараженные одним из нескольких узнаваемых вирусов.

2. Программки

—доктора

, либо фаги

, восстанавливают зараженные программки убирая из их тело вируса, т.е. программка ворачивается в то состояние, в каком она находилась до инфецирования вирусом.

3. Программки

—ревизоры

поначалу запоминают сведения о состоянии программ и системных областей дисков, а потом ассоциируют их состояние с начальным. При выявлении несоответствий о этом сообщается юзеру.

4. Доктора

—ревизоры

— это модификации ревизоров и медиков, т.е. программки, которые не только лишь обнаруживают конфигурации в файлах и системных областях дисков, да и могут автоматом возвратить их в начальное состояние.

5. Программки-фильтры

размещаются резидентно в оперативки компа, перехватывают те воззвания к операционной системе, которые употребляются вирусами для размножения и нанесения вреда, и докладывают о их юзеру. юзер может разрешить либо запретить выполнение соответственной операции.

Ни один тип антивирусных программ по отдельности не дает полной защиты от вирусов. Потому лучшей стратегией защиты от вирусов является многоуровневая защита.

Средствами разведки

в защите от вирусов являются программы-детекторы, дозволяющие инспектировать вновь приобретенное программное обеспечение на наличие вирусов.

На первом уровне защиты

находятся резидентные программки для защиты от вируса. Эти программки могут первыми сказать о вирусной атаке и предупредить инфецирование программ и диска.

2-ой уровень защиты

составляют программы-ревизоры, программы-доктора и доктора-ревизоры. Ревизоры обнаруживают нападение тогда, когда вирус смог пройти через 1-ый уровень. Программки-доктора используются для восстановления зараженных программ, если ее копий нет в архиве, но они не постоянно вылечивают верно. Доктора-ревизоры обнаруживают нападение вируса и вылечивают зараженные файлы, при этом контролируют корректность исцеления.

3-ий уровень защиты

— это средства разграничения доступа. Они не разрешают вирусам и ошибочно работающим программкам, даже если они просочились в комп, попортить принципиальные данные.

В резерве

находятся архивные копии инфы и эталонные диски с программными продуктами. Они разрешают вернуть информацию при ее повреждении на твердом диске.

Посреди более всераспространенных русских антивирусных пакетов необходимо подчеркнуть Kaspersky

Antivirus

, DrWeb

, Adinf

. Перечисленные средства могут оказать серьёзную помощь в обнаружении вирусов и восстановлении повреждённых файлов, но не наименее принципиально и соблюдение сравнимо обычных правил антивирусной сохранности.

1. Следует избегать воспользоваться незаконными источниками получения программ. Менее же небезопасен легитимный метод покупки фирменных товаров.

2. Осторожно следует относиться к программкам, приобретенным из сети Internet, потому что нередки случаи инфецирования вирусами программ, распространяемых по электрическим каналам связи.

3. Каждый раз, когда дискета побывала в чужом компе, нужно проверить дискету при помощи антивирусных средств.

4. нужно прислушиваться к инфы о вирусных заболеваниях на компах в собственном районе проживания либо работы и о более конструктивных средствах борьбы с ними. Атакам новейшего вируса сначала подвергаются компы образовательных учреждений.

5. При передаче программ либо данных на собственной дискете её следует непременно защитить от записи.

Технические, организационные и программные средства обеспечения сохранности и защиты от несанкционированного доступа

Существует четыре уровня защиты компьютерных и информационных ресурсов:

Предотвращение

подразумевает, что лишь авторизованный персонал имеет доступ к защищаемой инфы и технологии.

Обнаружение

подразумевает преждевременное раскрытие злодеяний и злоупотреблений, даже если механизмы защиты были обойдены.

Ограничение

уменьшает размер утрат, если грех все-же вышло, невзирая на меры по его предотвращению и обнаружению.

Восстановление

обеспечивает действенное воссоздание инфы при наличии документированных и испытанных планов по восстановлению.

Меры защиты

— это меры, вводимые управлением, для обеспечения сохранности инфы. К мерам защиты относят разработку административных руководящих документов, установку аппаратных устройств либо доп программ, главный целью которых является предотвращение злодеяний и злоупотреблений.

Формирование режима информационной сохранности можно поделить на четыре уровня

:

— законодательный:

законы, нормативные акты, эталоны и т. п.;

— административный:

деяния общего нрава, предпринимаемые управлением организации;

— процедурный:

определенные меры сохранности, имеющие дело с людьми;

— программно-технический:

определенные технические меры.

В истинное время более подробным законодательным документом Рф в области информационной сохранности является Уголовный кодекс. В разделе «злодеяния против публичной сохранности» имеется глава «злодеяния в сфере компьютерной инфы». Она содержит три статьи — «Неправомерный доступ к компьютерной инфы«, «Создание, внедрение и распространение вредных программ для ЭВМ » и «Нарушение правил эксплуатации ЭВМ , системы ЭВМ либо их сети». Уголовный Кодекс стоит на охране всех качеств информационной сохранности — доступности, целостности, конфиденциальности, предусматривая наказания за «ликвидирование, блокирование, модификацию и копирование инфы, нарушение работы ЭВМ , системы ЭВМ либо их сети».

Некие меры защиты информационной сохранности компьютерных систем.

Аутентификация юзеров

. Данная мера просит, чтоб юзеры делали процедуры входа в комп, используя это как средство для идентификации сначала работы. Для аутентификации личности всякого юзера необходимо применять неповторимые пароли, не являющиеся комбинациями личных данных юзеров, для юзера.

Еще наиболее надёжное решение состоит в организации контроля доступа в помещения либо к определенному компу сети при помощи установка специального считывающего устройства таковых карточек вероятна не только лишь на входе в помещения, где размещены компы, да и конкретно на рабочих станциях и серверах сети.

Есть также разные устройства для идентификации личности по биометрической инфы — по радужной оболочке глаза, отпечаткам пальцев, размерам кисти руки и т.д.

защита пароля.

Правила для защиты пароля:

· недозволено делится своим паролем ни с кем;

· пароль должен быть тяжело угадываемым;

· для сотворения пароля необходимо применять строчные и строчные буковкы, а еще лучше дозволить компу самому сгенерировать пароль;

· не рекомендуется применять пароль, который является адресом, псевдонимом, именованием родственника, телефонным номером либо чем-либо естественным;

· желательно применять длинноватые пароли, потому что они наиболее неопасны, лучше всего, чтоб пароль состоял из 6 и наиболее знаков;

· пароль не должен отображаться на дисплее компа при его вводе;

· пароли должны отсутствовать в распечатках;

· недозволено записывать пароли на столе, стенке либо терминале, его необходимо держать в памяти;

· пароль необходимо временами поменять и созодать это не по графику;

· на должности админа паролей должен быть самый надежный человек;

· не рекомендуется применять один и этот же пароль для всех служащих в группе;

· когда сотрудник увольняется, нужно поменять пароль;

· сотрудники должны расписываться за получение паролей.

Процедуры авторизации.

В организации, имеющей дело с критичными данными, должны быть разработаны и внедрены процедуры авторизации, которые определяют, кто из юзеров должен иметь доступ к той либо другой инфы и приложениям.

В организации должен быть установлен таковой порядок, при котором для использования компьютерных ресурсов, получения разрешения доступа к инфы и приложениям, и получения пароля требуется разрешение тех либо других начальников.

Если информация обрабатывается на большенном вычислительном центре, то нужно надзирать физический доступ к вычислительной технике. Могут оказаться уместными такие способы, как журнальчики, замки и пропуска, также охрана. Ответственный за информационную сохранность должен знать, кто имеет право доступа в помещения с компьютерным оборудованием, и выгонять оттуда сторонних лиц.

Предосторожности при работе.

Рекомендуется:

· отключать неиспользуемые терминалы;

· закрывать комнаты, где находятся терминалы;

· разворачивать экраны компов так, чтоб они не были видны со стороны двери, окон и иных мест, которые не контролируются;

· установить особое оборудование, ограничивающее число неудачных попыток доступа, либо делающее оборотный звонок для проверки личности юзеров, использующих телефоны для доступа к компу

· применять программки отключения терминала опосля определенного периода не использования;

· выключать систему в нерабочие часы;

· применять системы, дозволяющие опосля входа юзера в систему докладывать ему время его крайнего сеанса и число неудачных попыток установления сеанса опосля этого. Это дозволит создать юзера составной частью системы проверки журналов.

Физическая сохранность.

В защищаемых компьютерных системах нужно принимать конструктивные меры по предотвращению, обнаружению и минимизации вреда от пожара, наводнения, загрязнения окружающей среды, больших температур и скачков напряжения.

Пожарная сигнализация и системы пожаротушения должны часто проверяться. ПЭВМ можно защитить при помощи кожухов, чтоб они не были повреждены системой пожаротушения. Горючие материалы не должны храниться в этих помещениях с компами.

температура в помещении может контролироваться кондюками и вентиляторами, также неплохой вентиляцией в помещении. задачи с чрезвычайно высочайшей температурой могут появиться в стойках периферийного оборудования либо из-за закрытия вентиляционного отверстия в терминалах либо ПЭВМ, потому нужна их постоянная проверка.

лучше применение воздушных фильтров, что поможет очистить воздух от веществ, которые могут нанести вред компам и дискам. Следует запретить курить, принимать еду и пить около ПЭВМ.

Компы должны располагаться как можно далее источников огромного количества воды, к примеру трубопроводов.

Защита носителей инфы

(начальных документов, лент, картриджей, дисков, распечаток).

Для защиты носителей инфы рекомендуется:

· вести, надзирать и инспектировать реестры носителей инфы;

· учить юзеров правильным способам очищения и поражения носителей инфы;

· созодать метки на носителях инфы, отражающие уровень критичности содержащейся в их инфы;

· уничтожать носители инфы в согласовании с планом организации;

· доводить все руководящие документы до служащих;

· хранить диски в конвертах, коробках, железных сейфах;

· не касаться поверхностей дисков, несущих информацию

· осторожно вставлять диски в комп и держать их подальше от источников магнитного поля и солнечного света;

· убирать диски и ленты, с которыми в реальный момент не ведется работа;

· хранить диски разложенными по полкам в определенном порядке;

· не давать носители инфы с критичной информацией неавторизованным людям;

· выкидывать либо отдавать покоробленные диски с критичной информацией лишь опосля их размагничивания либо аналогичной процедуры;

· уничтожать критичную информацию на дисках при помощи их размагничивания либо физического разрушения в согласовании с порядком в организации;

· уничтожать распечатки и красящие ленты от принтеров с критичной информацией в согласовании с порядком организации;

· обеспечить сохранность распечаток паролей и иной инфы, позволяющей получить доступ к компу.

Выбор надежного оборудования.

Производительность и отказоустойчивость информационной системы почти во всем зависит от работоспособности серверов. По мере необходимости обеспечения круглосуточной бесперебойной работы информационной системы употребляются особые отказоустойчивые компы, т. е. такие, выход из строя отдельного компонента которых не приводит к отказу машинки.

На надежности информационных систем негативно сказываются и наличие устройств, собранных из девайсов низкого свойства, и внедрение нелицензионного ПО . Чрезмерная экономия средств на обучение персонала, закупку лицензионного ПО и высококачественного оборудования приводит к уменьшению времени неотказной работы и значимым затратам на следующее восстановление системы.

Источники бесперебойного питания.

It система энергоемка, и поэтому 1-ое условие ее функционирования — бесперебойная подача электроэнергии. Нужной частью информационной системы должны стать источники бесперебойного питания для серверов, а по способности, и для всех локальных рабочих станций. Рекомендуется также дублировать электропитание, используя для этого разные городские подстанции. Для кардинального решения препядствия можно установить запасные силовые полосы от собственного генератора организации.

Запасное копирование.

Одним из главных моментов, обеспечивающих восстановление системы при трагедии, является запасное копирование рабочих программ и данных. В локальных сетях, где установлены несколько серверов, почаще всего система запасного копирования устанавливается конкретно в вольные слоты серверов. В больших корпоративных сетях предпочтение отдается выделенному спец архивационному серверу, который автоматом архивирует информацию с твердых дисков серверов и рабочих станций в определенное время, установленное админом сети, выдавая отчет о проведенном запасном копировании.

Для архивной инфы, представляющей необыкновенную Ценность, рекомендуется предугадывать охранное помещение. Дубликаты более ценных данных, лучше хранить в другом здании либо даже в другом городке. Крайняя мера делает данные неуязвимыми в случае пожара либо другого стихийного бедствия.

Глобальная компьютерная сеть Internet

Веб – глобальная компьютерная сеть, объединяющая сети, шлюзы, серверы и компы, использующие для связи единый набор протоколов.

веб не является коммерческой организацией и никому не принадлежит; оплачиваются лишь услуги провайдера — организации, предоставляющей возможность подключения к веб.

История развития Internet

В 1961 году Defence Advanced Research Agensy (DARPA – оборонное агентство передовых исследовательских проектов) по заданию министерства обороны США

В базу проекта были положены три главные идеи:

— любой узел сети соединен с иными, так что существует несколько разных путей от узла к узлу;

— все узлы и связи рассматриваются как ненадежные;

— есть автоматом обновляемые таблицы перенаправления пакетов — пакет, созданный для несоседнего узла отчаливает на ближний к нему, согласно таблице перенаправления пакетов, при недоступности этого узла — на последующий и т.д.

Сделанная по таковым принципам система не имела централизованного узла управления, и как следует безболезненно могла изменять свою конфигурацию.

сеть.

В конце 80-х годов Наша родина подключилась к сети APRANET. В 1990 году сеть APRANET закончила существовать, и на ее месте появился Веб. Веб сделала вероятным вольный обмен информацией, несмотря на расстояния муниципальные границы.

структура и механизмы работы Веб

Практически, Веб состоит из огромного количества локальных и глобальных сетей, принадлежащих разным компаниям и компаниям, работающих по самым различным протоколам, связанных меж собой разными линиями связи, на физическом уровне передающих данные по телефонным проводам, оптоволокну, через спутники и радиомодемы.

За веб никто централизовано не платит, любой платит за свою часть. Представители сетей собираются совместно и решают, как им соединяться друг с другом и содержать эти связи. Юзер платит за подключение к некой региональной сети, которая в свою очередь платит за собственный доступ сетевому обладателю муниципального масштаба. веб не имеет никакого собственника, тут нет и специального органа управления, который бы контролировал всю работу сети Веб. Локальные сети разных государств финансируются и управляются местными органами согласно политике данной страны.

Структура Веб припоминает сеть, в узлах которой находятся компы, связанные меж собой линиями связи. Узлы веб, связанные скоростными линиями связи, составляют базис веб. Обычно, это поставщики услуг (провайдеры). Оцифрованные данные пересылаются через маршрутизаторы, которые соединяют сети при помощи сложных алгоритмов, выбирая маршруты для информационных потоков.

Любой комп в веб имеет собственный неповторимый адресок. В протоколе TCP/IP любой комп адресуется 4-мя отделяемыми друг от друга точками десятичными числами, каждое из которых может иметь

19.226.192.108

Таковой адресок именуется IP-адресом

. Этот номер быть может повсевременно закреплен за компом либо же присваиваться динамически — в тот момент, когда юзер объединился с провайдером, но в хоть какой момент времени в Веб не существует 2-ух компов с схожими IP-адресами.

Юзеру неловко запоминать такие адреса, которые к тому же могут изменяться. Потому в веб существует Доменная Служба Имен

(DNS — Domain Name System), которая дозволяет любой комп именовать по имени. В сети есть миллионы компов, и чтоб имена не повторялись, они разбиты по независящим доменам.

Доменное имя

— это неповторимое имя, которое данный поставщик услуг выбрал для себя для идентификации, к примеру: ic.vrn.ru либо яху.com

К примеру, доменный адресок (доменное имя) www.microsoft.com обозначает комп с именованием www в домене microsoft.com. Microsoft – это заглавие конторы, com — это домен коммерческих организаций. Имя компа www гласит о том, что на этом компе находится WWW-сервис. Это обычный вид адреса серверов больших компаний (к примеру, www.intel.com, www.amd.com и т.д.). Имена компов в различных доменах могут повторяться. Не считая того, один комп в сети может иметь несколько DNS-имен.

домен 1 уровня обычно описывает страну местоположения сервера (ru

– Наша родина; ua

– Украина и т.д.) либо вид организации (com

– коммерческие организации; edu

— научные и учебные организации; gov

— правительственные учреждения; org

– некоммерческие организации).

Данные в веб пересылаются не целыми файлами, а маленькими блоками, которые именуются пакетами

. Любой пакет содержит внутри себя адреса компов отправителя и получателя, передаваемые данные и порядковый номер пакета в общем потоке данных. Благодаря тому, что любой пакет содержит все нужные данные, он может доставляться независимо от остальных, и достаточно нередко бывает так, что пакеты добираются до места предназначения различными способами. А комп-получатель потом выбирает из пакетов данные и собирает из их тот файл, который был заказан.

В Веб употребляются не попросту доменные имена, а всепригодные указатели ресурсов URL

(Universal Resource Locator).

URL содержит в себе:

· способ доступа к ресурсу, т.е. протокол доступа (http, gopher, WAIS, ftp, file, telnet и др.);

· сетевой адресок ресурса (имя хост-машины и домена);

· полный путь к файлу на сервере.

В общем виде формат URL смотрится так:

Пример: http://support.vrn.ru/archive/index.html

.

Префикс http:// показывает, что дальше следует адресок Web-страницы, /archive обрисовывает каталог с именованием archiv на сервере support.vrn.ru, а index.html — название файла.

Ниже приведены некие более нередко встречающиеся наименования компов сети веб.

Сервер

в сети Веб — это комп, обеспечивающий сервис юзеров сети: разделяемый доступ к дискам, файлам, принтеру, системе электрической почты. Обычно — это совокупа аппаратного и программного обеспечения.

веб-сайт

— обобщенное заглавие совокупы документов в веб, связанных меж собой ссылками.

Шлюз

(gateway

)- это комп либо система компов со особым программным обеспечением, позволяющая связываться двум сетям с различными протоколами.

Домашняя страничка

— это индивидуальная Web-страница определенного юзера либо организации.

Подключение к веб

Подключением к Веб именуют соединение компа с сервером, который повсевременно подключен к веб.

Для подключения нужны 5 главных составляющих:

1. Индивидуальный комп.

2. модем.

Модем является устройством, обеспечивающим преобразование цифровой инфы компа в сигналы, передаваемые по телефонной полосы, и назад. Конкретно при помощи модема комп проще всего подключить к веб.

3. Настроенное программное обеспечение.

Для подключения нужны особые программки, дозволяющие набирать телефонный номер при помощи компа и производить конкретное подключение к сети веб (такие программки интегрированы в современные операционные системы).

Для просмотра Web-страниц нужно также наличие специальной программки для просмотра инфы в веб – браузера (browser).

4. Линия связи.

Обычно это аналоговая телефонная линия либо радиолиния, которые устанавливают соединения меж индивидуальным компом и провайдером. Телефонная линия связи именуется выделенной, если она круглые сутки соединяет провайдера и абонента для подключения к веб. Либо коммутируемой, если она связывает с веб лишь во время сеанса связи.

5. провайдер.

Провайдер (ISP -Internet Service Provider)) – это поставщик услуг веб, организация, которая предоставляет возможность подключения к сети веб. Провайдер быть может местным либо государственным. Он предоставляет нужное программное обеспечение, адресок электрической почты и доступ к иным способностям веб. Услуги доступа к Веб, обычно, являются платными. Есть разные варианты оплаты. Обычно при подключении через модем предлагаются последующие тарифы:

— почасовой, т.е. за время подключения к Веб;

— за размер трафика (трафик- это размер инфы, передаваемой по сети);

— за определенный период (день, месяц) без подсчета фактического времени подключения и трафика;

— за поддержание почтового ящика.

Чтоб подключить комп к сети веб впервой, нужно знать:

— имя юзера (логин);

— пароль;

— местный номер телефона провайдера;

— IP-адреса сервера DNS;

— будет ли при подключении употребляться неизменный IP- адресок либо нет;

— маску IP-адреса (для локальной сети).

Настройка подключения к веб обеспечивается при помощи папки “Характеристики обозревателя” панели управления, где следует избрать закладку «Подключения». В закладке «Подключение» нужно надавить клавишу «Установить…», а потом выполнить соответственный диалог.

Браузеры

браузер

— это программка для просмотра гипертекстовых документов и перехода от 1-го гипертекстового документа к другому.

Главные функции браузеров последующие:

o установка связи с Web-сервером, на котором хранится документ, и загрузка всех его компонент;

o форматирование и отображение Web-страниц в согласовании с способностями компа, на котором браузер работает;

o предоставление средств для отображения мультимедийных и остальных объектов, входящих в состав Web-страниц, а так же механизма расширения, позволяющего настраивать программку на работу с новенькими типами объектов;

o обеспечение автоматизации поиска Web-страниц и упрощение доступа к страничкам, посещавшимся ранее;

o предоставление доступа к интегрированным либо автономным средствам для работы с иными службами Веб, таковыми как электрическая почта, телеконференции, и.т.д.

Более всераспространенными программками просмотра гипертекстовых документов на нынешний денек являются Internet Explorer,

Opera

и Netscape

.

Поиск инфы в Веб

Поисковая машина

– это комплекс программ и массивных компов, автоматом разглядывающих ресурсы Веб, которые они могут отыскать, и индексирующих их содержание. Поисковые системы могут различаться по эффективности поиска, по языку поиска (российский, британский и др.) и по неким иным способностям. к примеру, одни поисковые машины находят информацию лишь в виде Web-страниц, остальные могут просматривать и группы новостей, и файловые серверы. Поисковым результатом являются гиперссылки на документы, содержащие требуемую информацию.

Более известны последующие системы для поиска инфы в интернациональных информационных ресурсах:

Alta Vista

(HTTP://www.altavista.com/);

Гугл

(http://www.гугл.com/);

Яху

(HTTP://www.яху.com/);

Infoseek

(http://www.infoseek.com/);

Hot Bot

(http://www.hotbot.com/)/.

Для поиска инфы в русских информационных ресурсах:

Yandex

(http://www.Yandex.ru/).

Rambler

(http://www.rambler.ru/);

Майл

(HTTP://www.mail.ru/)

Aport

(HTTP://www.aport.ru/).

Для поиска инфы в веб с внедрением поисковой системы нужно перейти на ее WEB — страничку, набрав электрический адресок либо пользоваться гипертекстовой ссылкой на эту систему.

В всепригодных системах употребляется обыденный принцип поиска в неструктурированных документах — по главным словам. Главным словом

(Keyword) документа именуется отдельное слово либо словосочетание, которое отражает содержание данного документа.

На исходной страничке поисковой системы обычно размещено пространное меню тем и поле для ввода запроса, время от времени можно задать язык для поиска. Для поиска документов по главному слову нужно ввести это слово в поле для ввода запроса и надавить клавишу “Search

” (либо “Поиск

” в российских системах), расположенную с полем ввода.

Электрическая почта

Электрическая почта (E-mail)

— это служба передачи и приема текстовых сообщений либо двоичных файлов в качестве вложенных с компа 1-го юзера на комп другого юзера средствами веб.

Электрическая почта почти во всем удобнее обыкновенной картонной и имеет последующие достоинства:

— электрической почтой сообщение почти всегда доставляется еще резвее, чем обыкновенной;

— электрическая почта стоит дешевле, отправка сообщений электрической почты в всякую страну не просит доборной оплаты сверх обыкновенной оплаты за подключение к веб;.

— для отправки письма нескольким адресатам не необходимо печатать его в почти всех экземплярах, довольно в один прекрасный момент ввести текст в комп;

— если необходимо перечитать, поправить приобретенное либо составленное Вами письмо, либо применять выдержки из него, это создать легче, так как текст уже находится в машине;

— удобнее хранить огромное количество писем на диске, чем в ящике стола; на диске их легче и находить;

— экономится бумага.

Для того, чтоб электрическое письмо дошло до собственного адресата, нужно, чтоб оно было оформлено в согласовании с международными эталонами и имело стандартизованный почтовый электрический адресок. Принятый формат послания определяется эталоном RFC822, и имеет заголовок и конкретно сообщение. Заголовок

состоит из последующих строк (полей):

From (От):

почтовый электрический адресок — от кого пришло послание;

To (Кому):

почтовый электрический адресок — кому адресовано послание;

Cc (Копия):

почтовые электрические адреса — кому еще ориентировано послание;

Subject (Тема):

тема сообщения случайной формы;

Date:

дата и время отправки сообщения;

Message-Id:

неповторимый идентификатор послания, присвоенный ему почтовой машинкой;

Reply-To:

адресок абонента, куда следует отвечать на присланное письмо.

Строчки заголовка From: и Date: формируются, как правило, автоматом, программными средствами. Само послание – это, как правило, текстовый файл случайной формы.

При передаче нетекстовых данных (исполняемой программки, графической инфы) применяется перекодировка сообщений, которая производится надлежащими программными средствами.

Кодирование инфы в электрической почте определяют 2 более всераспространенных эталона MIME (Multipurpose Internet Mail Extensions) и Unicode. Они разрешают вкладывать в сообщение изображения, звуковые, двоичные либо сжатые файлы.

Почтовый электрический адресок имеет вид:

имя, фамилия либо фамилия с инициалами. Для того, чтоб отделить идентификатор абонента от его почтовых координат, употребляется значок @ (Собака). Справа от знака @ размещается домен, который совершенно точно обрисовывает местопребывание абонента. Составные части домена делятся точками. Пример почтового адреса электрической почты: petrov@mrsu.ru.